Paroolimurdmise tehnikate mõistmine, mida häkkerid teie veebikontode avamiseks kasutavad, on suurepärane viis tagada, et teiega seda kunagi ei juhtuks.

Kindlasti peate alati oma parooli muutma ja mõnikord kiiremini, kui arvate, kuid varguse vastu võitlemine on suurepärane viis oma konto turvalisuse tagamiseks. Võite alati minna aadressile www.haveibeenpwned.com, et kontrollida, kas olete ohus, kuid lihtsalt arvata, et teie parool on piisavalt turvaline, et sellesse ei tungitaks, on halb mõtteviis.

Et aidata teil mõista, kuidas häkkerid teie paroolid saavad – turvaliselt või muul viisil – oleme koostanud nimekirja kümnest kõige populaarsemast häkkerite poolt kasutatavast paroolimurdmise tehnikast. Mõned alltoodud meetoditest on kindlasti aegunud, kuid see ei tähenda, et neid ikka veel ei kasutata. Lugege hoolikalt ja õppige, mille vastu leevendada.

Kümme parimat häkkerite kasutatavat paroolimurdmise tehnikat

1. Sõnastiku rünnak

Sõnaraamaturünnak kasutab lihtsat faili, mis sisaldab sõnastikus leiduvaid sõnu, sellest ka selle üsna lihtne nimi. Teisisõnu, see rünnak kasutab täpselt selliseid sõnu, mida paljud inimesed oma paroolina kasutavad.

Sõnade (nt „letmein“ või „superadministratorguy“) nutikas rühmitamine ei takista teie parooli sel viisil lahtimurdmist – noh, mitte kauemaks kui mõneks lisasekundiks.

2. Brute Force Attack

Sarnaselt sõnaraamatu rünnakuga on toore jõu rünnak häkkeri jaoks lisaboonus. Selle asemel, et lihtsalt sõnu kasutada, võimaldab toore jõu rünnak neil tuvastada mittesõnastikulisi sõnu, töötades läbi kõik võimalikud tähtnumbrilised kombinatsioonid alates aaa1 kuni zzz10.

See ei ole kiire, eeldusel, et teie parool on üle käputäie tähemärgi pikk, kuid see paljastab teie parooli lõpuks. Toore jõu rünnakuid saab lühendada, lisades arvutusjõude nii töötlemisvõimsuse (sh videokaardi GPU võimsuse ärakasutamise) kui ka masinate arvu osas, näiteks kasutades hajutatud arvutusmudeleid, nagu näiteks veebipõhised bitcoini kaevandajad.

3. Rainbow Table Attack

Vikerkaaretabelid ei ole nii värvilised, kui nende nimi viitab, kuid häkkeri jaoks võib teie parool olla selle lõpus. Kõige arusaadavamal võimalikul viisil saate liita vikerkaaretabeli eelarvutatud räside loendiks – parooli krüptimisel kasutatav arvväärtus. See tabel sisaldab kõigi võimalike paroolikombinatsioonide räsisid mis tahes antud räsimisalgoritmi jaoks. Rainbow tabelid on atraktiivsed, kuna need lühendavad parooliräsi purustamiseks kuluvat aega, et lihtsalt midagi loendist üles otsida.

Vikerkaarelauad on aga tohutud, kohmakad asjad. Nende käitamiseks on vaja tõsist arvutusvõimsust ja tabel muutub kasutuks, kui räsi, mida ta üritab leida, on enne algoritmi räsimist paroolile juhuslike märkide lisamisega "soolatud".

Räägitakse soolatud vikerkaarelaudade olemasolust, kuid need oleksid nii suured, et neid oleks praktikas raske kasutada. Tõenäoliselt töötaksid need ainult eelmääratletud "juhusliku märgikomplekti" ja alla 12 tähemärgi pikkuste paroolistringidega, kuna muidu oleks tabeli suurus isegi osariigi tasemel häkkeritele üle jõu käiv.

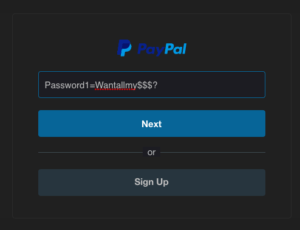

4. Andmepüük

Häkkimiseks on lihtne viis, küsi kasutajalt tema parooli. Andmepüügimeil suunab pahaaimamatu lugeja võltsitud sisselogimislehele, mis on seotud mis tahes teenusega, millele häkker soovib juurde pääseda. Tavaliselt palub kasutajal lahendada mõni kohutav turvaprobleem. Seejärel otsib see leht nende parooli ja häkker saab seda oma otstarbel kasutada.

Milleks näha vaeva parooli lahtimurdmisega, kui kasutaja annab selle sulle niikuinii hea meelega?

5. Sotsiaalne inseneriteadus

Sotsiaalne manipuleerimine viib kogu „küsi kasutajalt” kontseptsiooni väljapoole postkasti, millega andmepüügi kipub kinni jääma ja reaalsesse maailma.

Sotsiaalinseneri lemmik on helistada IT-turvatehnikuna esinevasse kontorisse ja küsida lihtsalt võrgule juurdepääsu parooli. Oleksite üllatunud, kui sageli see toimib. Mõnel on isegi vajalikud sugunäärmed, et selga panna ülikond ja nimemärk, enne kui astuvad ärisse, et registratuuritöötajalt näost näkku sama küsimust esitada.

6. Pahavara

Klahvilogeri või ekraanikaabitsa saab installida pahavara, mis salvestab kõik, mida sisestate, või teeb sisselogimisprotsessi ajal ekraanipilte ja saadab seejärel selle faili koopia häkkerite keskusele.

Mõni pahavara otsib veebibrauseri kliendi paroolifaili olemasolu ja kopeerib selle, mis sisaldab hõlpsasti ligipääsetavaid salvestatud paroole kasutaja sirvimisajaloost, kui see pole korralikult krüptitud.

7. Võrguühenduseta krakkimine

On lihtne ette kujutada, et paroolid on turvalised, kui nendega kaitstud süsteemid lukustavad kasutajad pärast kolme või nelja vale arvamist, blokeerides automaatsed arvamisrakendused. Noh, see oleks tõsi, kui poleks tõsiasja, et enamik paroolide häkkimist toimub võrguühenduseta, kasutades räsikomplekti paroolifailis, mis on "saadud" ohustatud süsteemist.

Sageli on kõnealune sihtmärk sattunud kolmanda osapoole häkkimise kaudu, mis võimaldab juurdepääsu süsteemiserveritele ja nendele ülitähtsatele kasutajaparoolide räsifailidele. Paroolimurdjal võib kuluda nii kaua aega, kui neil on vaja koodi murda, ilma sihtsüsteemi või üksikut kasutajat hoiatamata.

8. Õlasurf

Teine sotsiaalse manipuleerimise vorm, õlgsurfamine, nagu see tähendab, hõlmab inimese õlgade piilumist, kui ta sisestab mandaate, paroole jne. Kuigi see kontseptsioon on väga madal tehnoloogiline, oleksite üllatunud, kui palju paroole ja tundlikku teavet on sel viisil varastatud, seega olge liikvel olles pangakontodele jms juurde pääsedes oma ümbrusega kursis.

Kõige enesekindlamad häkkerid võtavad end pakikulleri, õhukonditsioneeritehniku või millegi muu näol, mis võimaldab neil pääseda büroohoonesse. Kui nad on sisse lülitatud, annab teeninduspersonali vormiriietus omamoodi vaba pääsme takistamatult ringi rännata ja tõeliste töötajate sisestatud paroolide märkimiseks. Samuti annab see suurepärase võimaluse silma peal hoida kõikidel LCD-ekraanide esiküljele kleebitud postilehtedel, millele on kritseldatud sisselogimisandmed.

9. Spider

Nutikad häkkerid on aru saanud, et paljud ettevõtete paroolid koosnevad sõnadest, mis on seotud ettevõtte endaga. Ettevõtte kirjanduse, veebisaitide müügimaterjalide ja isegi konkurentide ja loetletud klientide veebisaitide uurimine võib pakkuda laskemoona kohandatud sõnade loendi koostamiseks, mida kasutada jõhkra jõu rünnaku korral.

Tõeliselt taibukad häkkerid on protsessi automatiseerinud ja lasevad ämblikurakendusel, mis sarnaneb juhtivate otsingumootorite kasutatavate veebiroomajatega, märksõnu tuvastada, nende jaoks loendeid koguda ja võrrelda.

10. Arva ära

Paroolimurdjate parim sõber on muidugi kasutaja etteaimatavus. Kui just sellele ülesandele pühendatud tarkvara abil pole loodud tõeliselt juhuslikku parooli, pole kasutaja loodud juhuslik parool tõenäoliselt midagi sellist.

Selle asemel, tänu meie aju emotsionaalsele seomisele asjadega, mis meile meeldivad, on tõenäoline, et juhuslikud paroolid põhinevad meie huvidel, hobidel, lemmikloomadel, perel jne. Tegelikult põhinevad paroolid kõigel asjadel, millest meile meeldib sotsiaalvõrgustikes vestelda ja mida isegi oma profiilidesse lisada. Paroolimurdjad vaatavad suure tõenäosusega seda teavet ja teevad mõned – sageli õiged – teadlikud oletused, kui üritavad murda tarbijatasemel parooli ilma sõnastikku või toore jõu rünnakuid kasutamata.

Muud rünnakud, mille suhtes tasub olla ettevaatlik

Kui häkkeritel millestki puudus on, pole see loovus. Kasutades erinevaid tehnikaid ja kohanedes pidevalt muutuvate turvaprotokollidega, on need sekkujad jätkuvalt edukad.

Näiteks on kõik sotsiaalmeedia kasutajad tõenäoliselt näinud lõbusaid viktoriine ja malle, mis paluvad teil rääkida oma esimesest autost, lemmiktoidust ja 14. sünnipäeva laulust. Kuigi need mängud tunduvad kahjutud ja neid on kindlasti tore postitada, on need tegelikult turvaküsimuste ja konto juurdepääsu kinnitamise vastuste avatud mall.

Konto loomisel proovige võib-olla kasutada vastuseid, mis tegelikult ei puuduta teid, kuid mida saate kergesti meelde jätta. "Mis oli teie esimene auto?" Selle asemel, et vastata ausalt, pange oma unistuste auto asemele. Vastasel juhul ärge postitage turvavastuseid võrku.

Teine viis juurdepääsu saamiseks on lihtsalt parooli lähtestamine. Parim kaitseliin teie parooli lähtestava segaja vastu on e-posti aadressi kasutamine, mida kontrollite sageli ja kontaktteabe värskendamine. Võimaluse korral lubage alati kahefaktoriline autentimine. Isegi kui häkker saab teie parooli teada, ei pääse ta kontole juurde ilma kordumatu kinnituskoodita.

Korduma kippuvad küsimused

Miks ma vajan iga saidi jaoks erinevat parooli?

Tõenäoliselt teate, et te ei tohiks oma paroole välja anda ega alla laadida sisu, mida te ei tunne, aga kuidas on lood kontodega, kuhu iga päev sisse logite? Oletame, et kasutate oma pangakonto jaoks sama parooli, mida kasutate suvalise konto (nt Grammarly) jaoks. Kui Grammarlysse häkitakse, on kasutajal ka teie pangaparool (ja võib-olla ka teie e-posti aadress, mis muudab teie rahalistele ressurssidele juurdepääsu veelgi lihtsamaks).

Mida saan teha oma kontode kaitsmiseks?

2FA kasutamine kõigil seda funktsiooni pakkuvatel kontodel, iga konto jaoks ainulaadsete paroolide kasutamine ning tähtede ja sümbolite segu kasutamine on parim kaitseliin häkkerite vastu. Nagu varem öeldud, on häkkeritel teie kontodele juurdepääsu saamiseks palju erinevaid viise, seega on muud asjad, mida peate regulaarselt tegema, oma tarkvara ja rakendusi ajakohasena hoidma (turvapaikade jaoks) ja vältides allalaadimisi, mida te ei tunne.

Mis on kõige turvalisem viis paroolide hoidmiseks?

Mitme ainulaadselt kummalise parooliga sammu pidamine võib olla uskumatult keeruline. Kuigi parooli lähtestamise protsess on palju parem kui teie kontode rikkumine, on see aeganõudev. Paroolide turvalisuse tagamiseks võite kasutada teenust, nagu Last Pass või KeePass, et salvestada kõik oma konto paroolid.

Saate kasutada ka ainulaadset algoritmi, et hoida oma paroole, muutes need hõlpsamini meeles. Näiteks PayPal võib olla midagi sellist nagu hwpp+c832. Põhimõtteliselt on see parool iga URL-i (//www.paypal.com) katkestuse esimene täht koos kõigi teie kodus elavate inimeste sünniaasta viimase numbriga (nagu näide). Kui lähete oma kontole sisse logima, vaadake URL-i, mis annab teile selle parooli paar esimest tähte.

Lisage sümboleid, et muuta parooli häkkimine veelgi keerulisemaks, kuid korraldage need nii, et neid oleks lihtsam meeles pidada. Näiteks võib sümbol „+” olla mis tahes meelelahutusega seotud konto jaoks, samas kui sümbol „!” saab kasutada finantskontode jaoks.